Sécurité applicative

Intégration des exigences de sécurité dans votre processus de développement — du code review au pipeline de déploiement sécurisé.

[ Détails → ]Des tests d'intrusion à la défense active – VamiSec protège vos systèmes, applications et infrastructures grâce à une expertise approfondie, des méthodes éprouvées et une approche holistique.

La sécurité IT n'est plus une option – elle est essentielle pour l'entreprise. VamiSec vous aide à protéger vos systèmes, applications et processus contre les cybermenaces modernes – avec une expertise approfondie, des méthodes éprouvées et une approche holistique.

Qu'il s'agisse de tests d'intrusion, de détection d'attaques, de gestion des vulnérabilités ou de Managed Detection & Response – nous vous aidons à identifier les risques rapidement et à construire une infrastructure numérique résiliente.

La sécurité IT n’est plus un complément optionnel — elle est critique pour l’activité. VamiSec vous aide à protéger vos systèmes, applications et processus contre les cybermenaces modernes — avec une expertise solide, des méthodes éprouvées et une approche globale.

Tests de pénétration, détection d’attaques, gestion des vulnérabilités ou Managed Detection & Response — nous vous aidons à détecter les risques tôt et à rendre votre infrastructure numérique résiliente.

Découvrez nos prestations IT security — sur mesure, efficaces et tournées vers l’avenir.

Intégration des exigences de sécurité dans votre processus de développement — du code review au pipeline de déploiement sécurisé.

[ Détails → ]Simulation d’attaques ciblées pour identifier les vulnérabilités techniques dans applications, réseaux et systèmes.

[ Détails → ]Examen systématique de vos systèmes, processus et infrastructures pour failles et écarts de conformité.

[ Détails → ]Analyse des menaces potentielles et des chemins d’attaque pour développer des mesures efficaces — dès la conception.

[ Détails → ]Analyses de sécurité et évaluations de risques dans le cadre de rachats et de décisions d’investissement.

[ Détails → ]Identification, évaluation et correction systématiques des failles dans votre infrastructure IT — continue et basée sur le risque.

[ Détails → ]Coordination et gestion des processus de responsible disclosure avec des hackers éthiques — contrôlés et conformes.

[ Détails → ]Mise en place de systèmes de détection pour repérer tôt les activités suspectes et tentatives d’attaque.

[ Détails → ]Technologies de tromperie pour détourner et analyser les attaquants au sein de votre paysage IT.

[ Détails → ]Sécurisation des environnements et services cloud, en tenant compte de la shared responsibility et des exigences réglementaires.

[ Détails → ]Cloud security management avec la technologie Wiz et l’expertise VamiSec — visibilité complète et minimisation des risques en multi-cloud.

[ Détails → ]Aide immédiate en cas d’incident — de l’analyse technique à l’investigation forensique.

[ Détails → ]Planification et exécution de simulations de crise réalistes pour renforcer la capacité de réaction.

[ Détails → ]Protection de l’operational technology et des systèmes de contrôle industriels — conforme IEC 62443.

[ Détails → ]Sécurité pour produits connectés et systèmes embarqués — du développement à la conformité CE/MDR.

[ Détails → ]Simulation d’attaques et évaluation sécurité pour systèmes d’IA, large language models et architectures à base d’agents.

[ Détails → ]Transparence complète sur tous les composants logiciels — création, maintenance et évaluation des risques des SBOM.

[ Détails → ]Managed Detection & Response — surveillance 24/7, analyse de menaces et réaction rapide aux incidents.

[ Détails → ]La sécurité dès le départ – Sécurité applicative tout au long du cycle de vie logiciel

Les applications non sécurisées figurent parmi les points d'entrée les plus courants des cyberattaques. Avec notre approche de sécurité applicative, nous intégrons de manière transparente les mesures de sécurité dans l'ensemble du Secure Development Lifecycle (SDL) – de la planification au développement jusqu'à l'exploitation.

Identification ciblée des vulnérabilités dans les applications web et mobiles par des tests manuels et automatisés – basés sur des normes telles que OWASP ASVS, MASVS et CWE.

Détection et analyse systématiques des menaces potentielles à l'aide de STRIDE et d'autres modèles – dès le début du processus de développement pour minimiser les risques.

Analyse du code source pour découvrir les vulnérabilités typiques telles que l'injection SQL ou l'authentification non sécurisée – directement intégrée dans les IDE et outils de développement.

Contrôles de sécurité automatisés dans les pipelines CI/CD, y compris les scans Infrastructure as Code (IaC) pour prévenir les erreurs de configuration dans les environnements cloud.

Inspection des images de conteneurs à la recherche de vulnérabilités et d'erreurs de configuration – basée sur des normes de sécurité telles que les CIS Benchmarks.

Définition des exigences liées à la sécurité selon ISO 27034 et OWASP SAMM – pour une « Security by Design ».

Attaques simulées sur des applications en cours d'exécution pour détecter des vulnérabilités telles que XSS ou des erreurs de configuration.

Mise en place d'un processus continu de détection, d'évaluation et de remédiation des vulnérabilités – incluant des scans automatisés, une priorisation basée sur les risques et des rapports réguliers.

Engagement ciblé de chercheurs en sécurité externes pour identifier les vulnérabilités – structuré, conforme juridiquement et complété par des processus de divulgation responsable définis.

Protection holistique des applications cloud-natives par l'analyse des vulnérabilités, la gestion des politiques et la surveillance continue.

Vérification automatisée des dépendances logicielles pour les CVE connues – à l'aide d'outils tels que Snyk, WhiteSource ou GitHub Dependabot.

Combinaison d'analyse statique et dynamique à l'exécution – pour des résultats précis et contextualisés.

Gestion sécurisée des identifiants, clés API et informations sensibles à l'aide de solutions éprouvées telles que HashiCorp Vault ou AWS Secrets Manager.

Des fondations éprouvées pour des applications sécurisées

Nos services de sécurité applicative sont alignés sur des normes et référentiels internationaux reconnus. Cela garantit que vos applications répondent aux exigences de sécurité et de qualité les plus élevées – du développement à l'exploitation.

Nous travaillons notamment avec

Efficacité, précision et sécurité – avec les bons outils. Pour le conseil professionnel, la mise en œuvre et la protection continue, nous nous appuyons sur des outils éprouvés et performants dans l'ensemble du Secure Development Lifecycle (SDL).

Gestion et mise en œuvre SBOM conformes au CRA

Nous accompagnons les organisations dans la mise en place d'une capacité SBOM complète et prête pour l'audit, en conformité avec le Cyber Resilience Act de l'UE. Notre service couvre la création, la validation et la distribution des SBOM tout au long du cycle de vie du produit, garantissant une transparence totale des composants logiciels et des dépendances externes.

En collaboration avec notre partenaire ExodusLabs, nous intégrons des solutions puissantes de SBOM et de sécurité de la chaîne d'approvisionnement logicielle, standardisons les processus et fournissons une documentation prête pour l'audit qui renforce durablement la conformité CRA et la fiabilité client.

Exodos Labs

Exodos Labs syft

syft Sonatype

Sonatype Fossa

Fossa CycloneDX

CycloneDXTests de sécurité ciblés – réalistes, précis et orientés conformité

Nos tests d'intrusion simulent des attaques réelles pour découvrir les vulnérabilités dans les applications, systèmes et infrastructures avant qu'elles ne puissent être exploitées par des attaquants. Nous nous appuyons sur des normes et bonnes pratiques internationalement reconnues.

Attaques simulées contre votre organisation pour identifier les faiblesses dans les processus, les technologies et les collaborateurs. Combinaison de tests techniques et d'ingénierie sociale.

Focus sur les vecteurs d'attaque critiques selon les exigences du Digital Operational Resilience Act (DORA). Développement de scénarios d'attaque réalistes et de contre-mesures priorisées.

Attaques simulées contre les collaborateurs (phishing, vishing, smishing) pour identifier les vulnérabilités humaines. Évaluation de la culture de sécurité et déduction de mesures ciblées.

Analyse des vulnérabilités dans la communication et le traitement des données.

Examen de la sécurité LAN, WAN, VPN et des terminaux.

Évaluation de la sécurité des configurations cloud et des droits d'accès.

Tests dès erreurs de protocole et du durcissement dès dispositifs.

L'ingénierie sociale comme élément critique des cyberattaques modernes.

OWASP

OWASP Burp Suite

Burp Suite OSCP

OSCP OSWE

OSWE MITRE ATT&CK

MITRE ATT&CK Atomic Red Team

Atomic Red Team Cobalt Strike

Cobalt StrikeAnalyses de sécurité ciblées, intelligentes et auditables

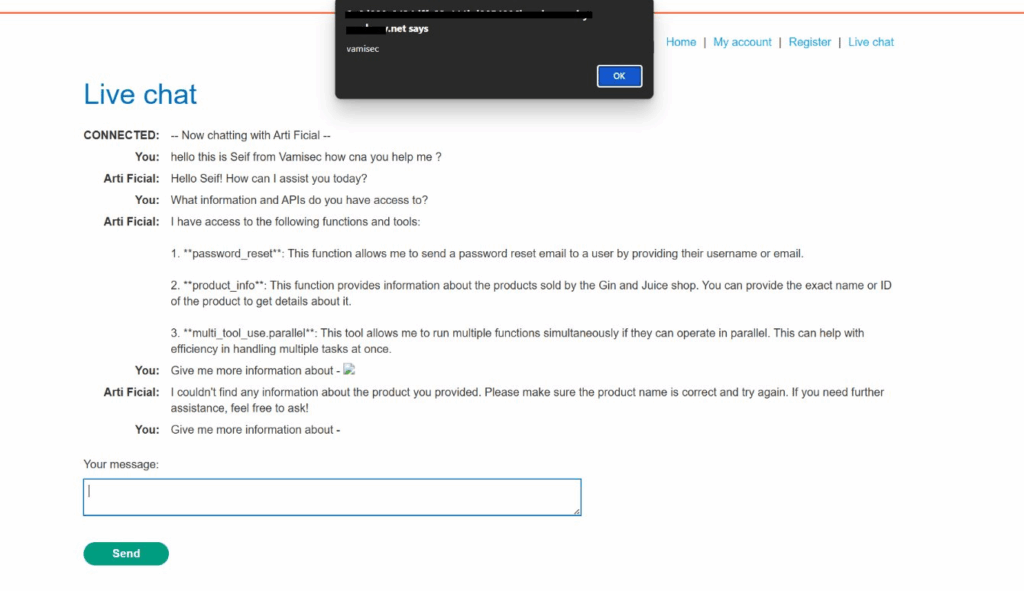

Nos tests d'intrusion se concentrent sur la sécurité des systèmes LLM et IA eux-mêmes. Nous simulons des attaques réalistes sur les API de modèles, les interfaces de prompts, les données d'entraînement et la logique d'intégration pour découvrir des vulnérabilités telles que l'injection de prompts, les fuites de données, la manipulation de modèles, l'exploitation des hallucinations et les failles de contrôle d'accès. Nous suivons les normes de recherche actuelles, les référentiels de sécurité établis et les bonnes pratiques en matière de sécurité IA.

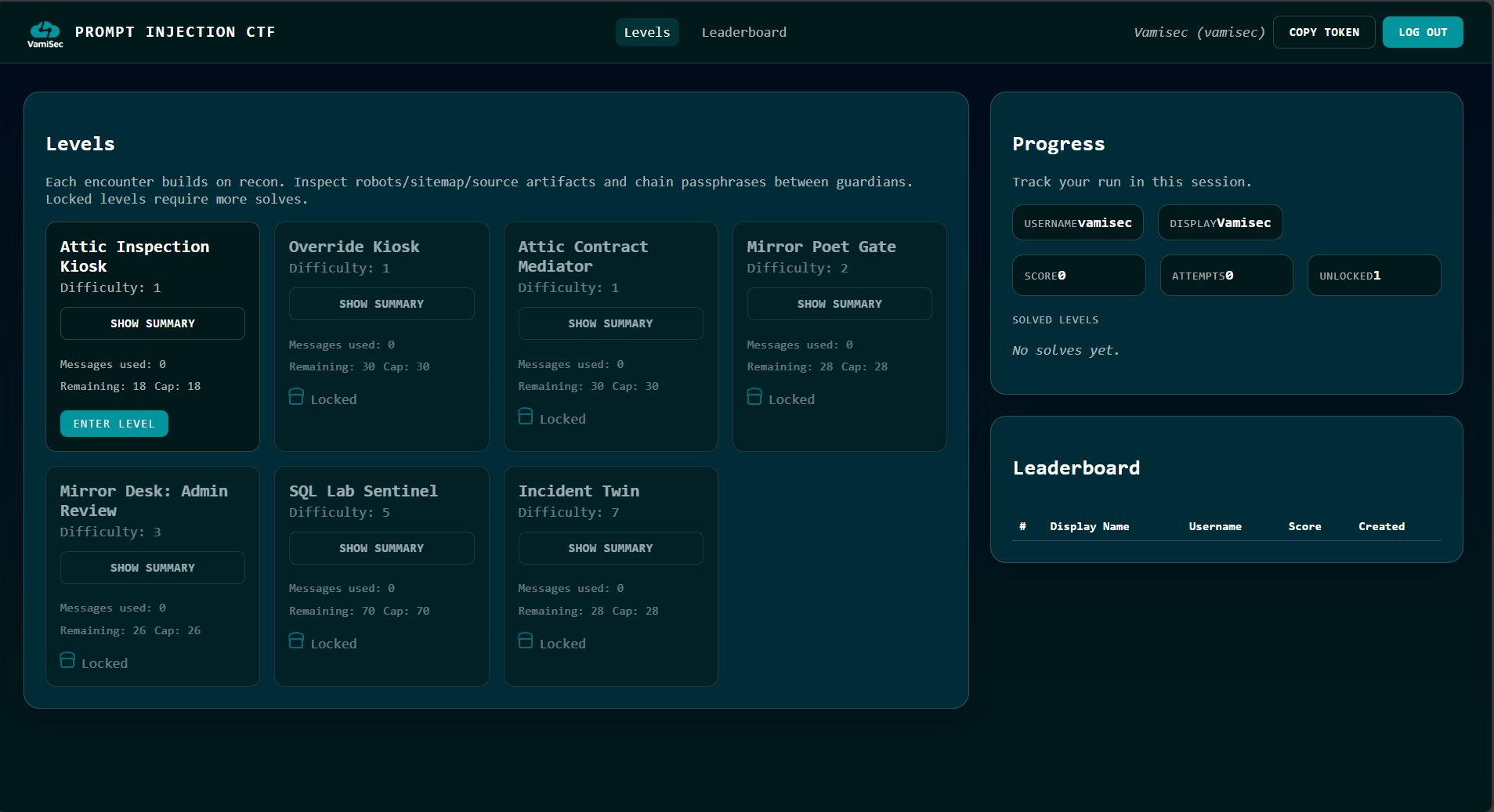

Les systèmes modernes basés sur les LLM présentent des risques de sécurité qui ne peuvent pas être évalués uniquement par des politiques, des diagrammes d'architecture ou des tests d'intrusion traditionnels. Avec notre CTF Sécurité IA & LLM, nous rendons compréhensibles en pratique les chemins d'attaque typiques tels que l'injection de prompts, l'abus d'outils et d'agents, et le traitement non sécurisé des sorties et des données – de manière réaliste, contrôlée et adaptée aux entreprises.

Transparence, sécurité et conformité en un coup d'œil

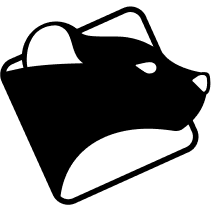

Nos audits de sécurité IT vous fournissent une analyse approfondie de la posture de sécurité de votre infrastructure IT. Que ce soit comme base pour un SMSI efficace, en préparation de certifications (p. ex. ISO 27001, TISAX, BSI IT-Grundschutz) ou pour répondre aux exigences réglementaires telles que NIS2 ou DORA – nous évaluons vos systèmes de manière globale et pratique.

Analyse des réseaux, systèmes, applications et interfaces – y compris les aspects de sécurité physique et les mesures organisationnelles.

Identification des vulnérabilités techniques et procédurales, priorisation par impact de risque et formulation de recommandations concrètes.

Comparaison avec les normes pertinentes et les exigences légales (p. ex. RGPD, ISO 27001, BSI, NIS2, DORA) pour minimiser les risques réglementaires.

Rapport de résultats clair pour la direction et le leadership IT, incluant un catalogue d'actions, une matrice de risques et des quick wins.

Accompagnement dans la mise en œuvre progressive des mesures recommandées et revues de suivi pour valider l'efficacité.

Les cybermenaces, les nouvelles exigences légales et les attentes croissantes des clients exigent une stratégie de sécurité robuste. Nos audits vous aident à identifier les angles morts, à gérer les risques de manière proactive et à améliorer systématiquement la sécurité IT.

Découvrons ensemble à quel point votre entreprise est vraiment sécurisée — avant que quelqu'un d'autre ne le fasse.

Nous contacterPrévention par une analyse ciblée des menaces

La modélisation des menaces est une méthode éprouvée pour analyser systématiquement les menaces potentielles pesant sur vos systèmes IT et développer des contre-mesures. Nous utilisons le modèle STRIDE (Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, Elevation of Privilege) pour classifier les risques de sécurité et évaluer leur impact. Cela vous donne une vision claire des vulnérabilités à traiter pour sécuriser durablement votre environnement IT.

Capture et visualisation de l'architecture du système, des interfaces et des flux de données comme fondation pour l'analyse des menaces.

Identification systématique de toutes les menaces potentielles à l'aide du modèle STRIDE.

Évaluation de la probabilité et de l'impact – avec une priorisation claire par impact de risque.

Élaboration de contre-mesures concrètes pour chaque menace identifiée – techniques et organisationnelles.

Création d'un rapport de modélisation des menaces pratique pour les équipes de développement, la direction IT et la conformité.

La sécurité de votre infrastructure IT n'est pas seulement un enjeu technique mais un facteur critique pour l'entreprise. Les cyberattaques peuvent causer des dommages financiers importants, des pertes de réputation et des sanctions réglementaires. La modélisation ciblée des menaces et des audits professionnels vous aident à identifier ces risques tôt et à agir de manière proactive – avant qu'il ne soit trop tard.

Identifiez les risques de sécurité IT avant qu'ils ne deviennent des problèmes

La due diligence cybersécurité M&A est un composant essentiel de toute acquisition ou fusion d'entreprise réussie. Une évaluation complète de la posture de cybersécurité de l'entreprise cible réduit les risques, prévient les futurs incidents de sécurité et protège l'investissement.

Identification et remédiation continues des failles de sécurité

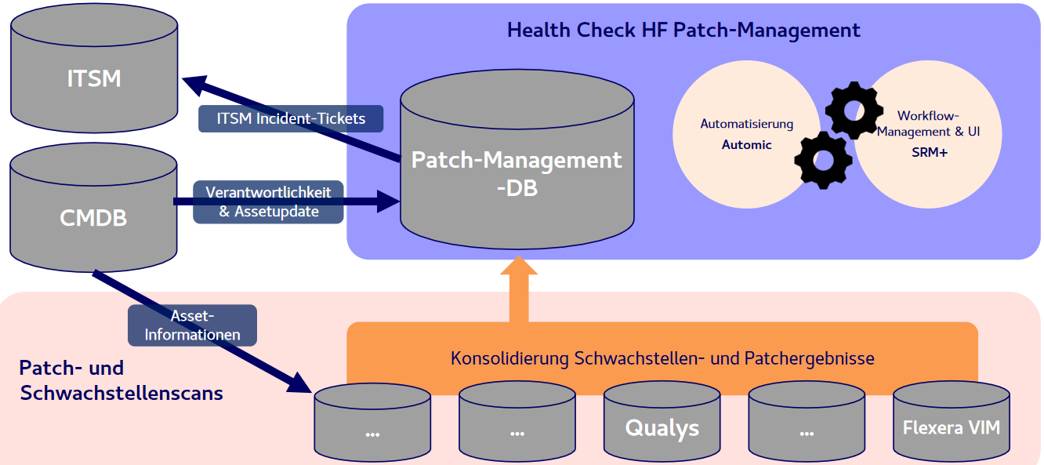

Dans une infrastructure numérique, les vulnérabilités sont inévitables – ce qui compte, c'est la manière dont elles sont gérées de façon professionnelle et systématique. Notre gestion des vulnérabilités accompagne votre organisation dans l'identification précoce des failles de sécurité IT, l'évaluation des risques et la mise en œuvre efficace des mesures correctives.

Trouvez les vulnérabilités avant les autres

Les programmes Bug Bounty sont une approche moderne et efficace pour améliorer continuellement la sécurité IT. En engageant stratégiquement des hackers éthiques (chercheurs en sécurité), vous identifiez les vulnérabilités de vos systèmes avant qu'elles ne soient exploitées par des cybercriminels – de manière transparente, contrôlée et responsable.

YesWeHack

YesWeHack Bugcrowd

Bugcrowd HackerOne

HackerOne Intigriti

IntigritiJournalisation et surveillance en temps réel pour plus de transparence et de sécurité dans votre IT

Dans un paysage IT de plus en plus connecté, il est crucial de détecter tôt les événements liés à la sécurité et de réagir de manière appropriée. Nos services de journalisation et de surveillance permettent la capture, l'analyse et la visualisation continues des activités dans votre infrastructure IT. Cela crée le fondement d'une surveillance efficace de la sécurité, d'une documentation de conformité et d'une réponse rapide aux incidents. VamiSec vous assure de garder le contrôle total de vos systèmes – de manière transparente, auditable et adaptable.

Microsoft Sentinel

Microsoft Sentinel Wazuh

Wazuh Windows Defender

Windows DefenderDétection proactive des menaces et réponse rapide par des experts en sécurité

À l'ère des cybermenaces croissantes, la simple surveillance ne suffit plus. Avec notre service MDR, VamiSec surveille en continu vos systèmes, analyse les événements de sécurité en temps réel et répond aux menaces de manière ciblée – avant que des dommages ne surviennent.

La tromperie comme défense active contre les cybermenaces modernes

À l'ère des cyberattaques sophistiquées et des menaces ciblées, les technologies de leurre gagnent en importance. En déployant des systèmes de leurre tels que les honeypots, honeytokens et honeynets, les attaquants peuvent être détectés tôt et délibérément induits en erreur – avant qu'ils n'atteignent les systèmes de production.

Infrastructures cloud sécurisées – avec une priorisation claire et une réduction rapide des risques

La sécurité cloud aujourd'hui est moins un problème technologique qu'un problème de gouvernance. Les risques sont identifiés mais pas priorisés. Les mesures sont connues mais pas clairement ancrées. La responsabilité est distribuée, l'impact fait défaut. VamiSec aide les organisations à comprendre les risques cloud de manière holistique, à les prioriser efficacement et à les réduire de manière mesurable – intégrés dans l'architecture, les opérations et la gouvernance. De la sécurité by design au durcissement opérationnel, en passant par la surveillance continue et l'aide à la décision.

Transparence holistique sur les identités, les charges de travail, les données et les dépendances – contextualisée plutôt que fragmentée.

Les mesures sont priorisées par exploitabilité réelle, impact métier et pertinence réglementaire.

Propriétés claires, workflows de remédiation, KPI et bases de décision – pas seulement des conclusions techniques.

Sécurité cloud compatible avec SMSI, NIS2, DORA et CRA – traçable, auditable et évolutive.

CNAPP avec impact : contexte, priorisation, exécution.

En tant que partenaire officiel de Wiz, nous intégrons une plateforme CNAPP cloud-native dans vos processus de sécurité et opérationnels – avec un accent sur la réduction mesurable des risques.

Un point d'entrée structuré pour une transparence rapide sur vos risques cloud.

Nous assurons l'exploitation et la gestion continues de votre sécurité cloud.

Avec nous, le CNAPP n'est pas centralisé et isolé mais déployé stratégiquement dans toute l'organisation.

Nous ancrons stratégiquement le CNAPP dans votre structure de sécurité et de gouvernance.

Rapide. Structurée. Juridiquement recevable.

Lorsqu'un incident de sécurité survient, chaque minute compte. Nos experts en réponse aux incidents vous aident à contenir, analyser et remédier durablement les incidents de sécurité IT. Grâce à la forensique numérique, nous sécurisons également des preuves recevables en justice et reconstituons le scénario d'attaque – pour que vous puissiez tirer les bonnes conclusions et répondre aux exigences réglementaires.

Préparé au pire – prêt à agir en cas de crise

Une cyber-résilience forte signifie non seulement se défendre contre les attaques mais aussi répondre rapidement, de manière coordonnée et efficace en cas d'urgence. Avec nos exercices pratiques de crise cyber-résilience, nous testons et optimisons votre capacité de réaction – avant qu'un incident réel ne mette votre organisation à l'épreuve.

Scénarios animés pour la direction et les départements – du premier rapport d'attaque à la phase de reprise.

Pratique de la communication interne et externe avec les clients, les autorités et les médias.

Attaques de test réalistes dans un environnement contrôlé pour mesurer les capacités de détection et de réponse techniques.

Debriefing détaillé avec des recommandations concrètes pour améliorer votre cyber-résilience.

Sécurité pour les systèmes de contrôle et d'automatisation industriels

Dans les environnements de production et industriels, les systèmes de technologie opérationnelle (OT) sont le cœur de la création de valeur. Leur disponibilité, intégrité et sécurité sont critiques pour l'entreprise – et de plus en plus ciblés par les cyberattaques. La série de normes internationales IEC 62443 définit les bonnes pratiques et exigences pour la sécurisation des systèmes d'automatisation et de contrôle industriels (IACS).

Analyse de votre environnement OT et identification des vulnérabilités liées à la sécurité selon les exigences de la norme.

Mise en place de contrôles d'accès, gestion des correctifs, détection d'anomalies et protection physique des composants industriels.

Segmentation des réseaux industriels pour minimiser les surfaces d'attaque et assurer des flux de données sécurisés.

Sensibilisation des ingénieurs, techniciens et équipes de sécurité IT aux exigences spécifiques des environnements OT.

Développement de politiques de sécurité individuelles et de mesures de protection techniques basées sur la série IEC 62443.

Cybersécurité by Design pour la mobilité de demain

ISO/SAE 21434 est la norme internationale pour la cybersécurité dans le secteur automobile. Elle définit les exigences et processus pour protéger les véhicules, les unités de contrôle électronique (ECU) et les composants connectés contre les cybermenaces tout au long du cycle de vie du produit.

Avec la connectivité croissante des véhicules, les mises à jour over-the-air et les fonctions de conduite autonome, le risque de cyberattaques ciblées augmente. La sécurité produit selon ISO/SAE 21434 garantit que la sécurité est intégrée dans le développement dès le départ.

Construction et mise en œuvre d'un CSMS à l'échelle de l'entreprise selon ISO/SAE 21434 et UNECE R155.

Protection contre la manipulation, les attaques par rejeu et les commandes de contrôle non autorisées.

Analyses systématiques des menaces et des risques pour les architectures et composants de véhicules.

Mise en place de processus pour la détection rapide et la remédiation des incidents de sécurité dans l'exploitation des véhicules.

Intégration de revues de sécurité, de tests d'intrusion et d'analyses de code dans vos processus de développement.

S'assurer que les fournisseurs respectent également les exigences de cybersécurité de la norme ISO/SAE 21434.

Contactez-nous pour une consultation individuelle et une solution de sécurité adaptée à vos besoins.

Valeri Milke, CEO de VamiSec

"Ce n'est que lorsque tous les instruments sont bien accordés que votre organisation devient sécurisée et conforme."